Untitled Post

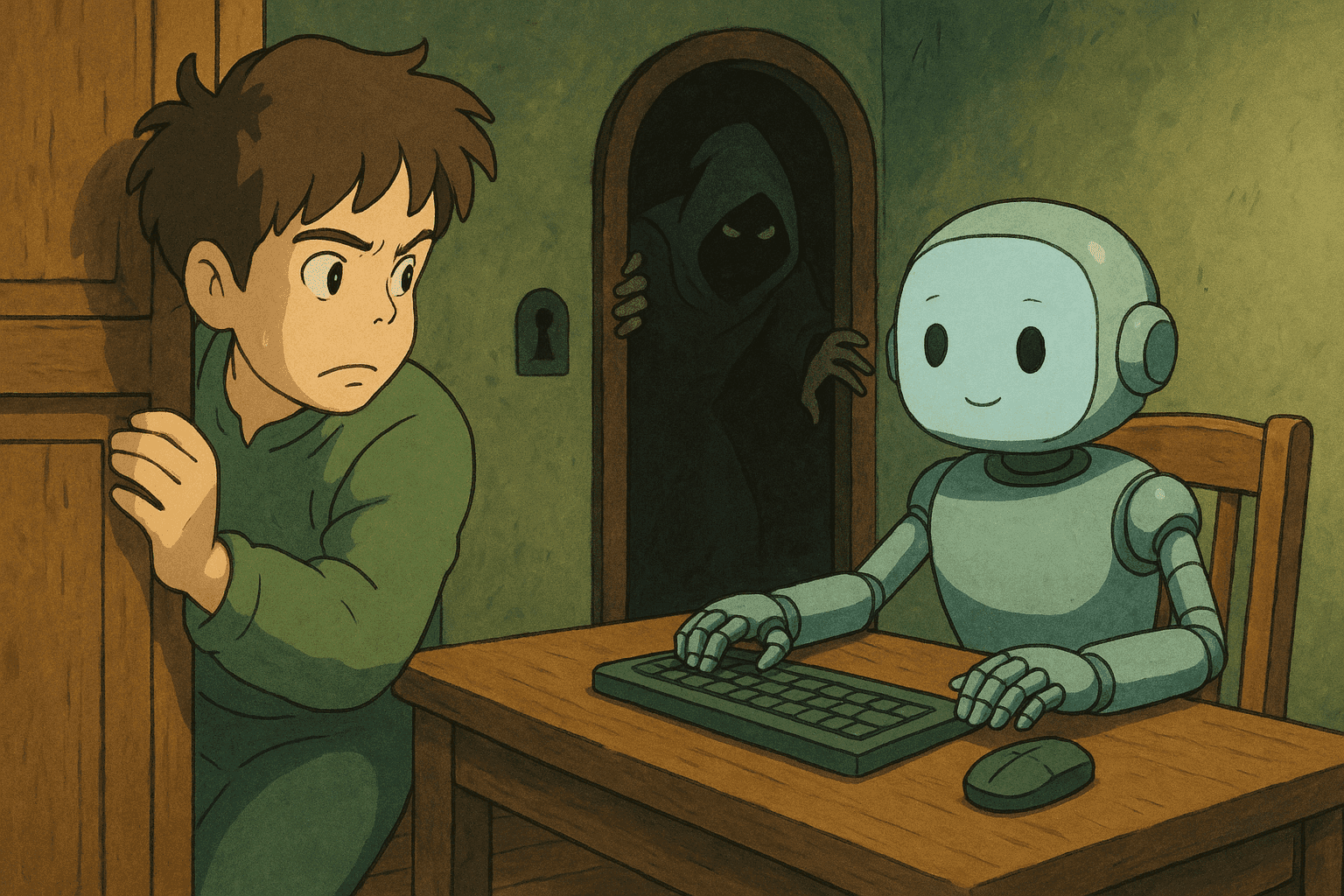

# Comment votre chatbot IA peut devenir une porte dérobée – Sécuriser votre entreprise avec Trend Vision One

L’intelligence artificielle (IA) révolutionne la manière dont les entreprises interagissent avec leurs clients, rationalisent leurs opérations et innovent à grande échelle. Les chatbots IA sont à l’avant-garde de cette transformation : ils permettent aux organisations de dialoguer 24 h/24 avec les utilisateurs, d’automatiser le support et de gagner en efficacité. Cependant, comme pour toute avancée technologique, un risque inhérent existe : mal sécurisé, votre chatbot IA peut devenir une porte dérobée pour les cyber-adversaires. Cet article technique détaillé explique comment les chatbots peuvent être exploités comme backdoors, les défis de sécurité qu’ils posent et comment la plateforme Trend Vision One™ de Trend Micro offre une protection complète grâce à la détection de nouvelle génération, à la gestion proactive des risques et à une sécurité unifiée.

Dans ce billet, nous aborderons :

- Une introduction aux chatbots IA et à leurs vulnérabilités

- Comment les chatbots IA peuvent devenir des portes dérobées potentielles

- Des scénarios réels d’exploitation et de vecteurs de compromission

- Une analyse détaillée des solutions Trend Micro, avec un focus sur Trend Vision One™

- Des exemples de code (Bash et Python) pour scanner, parser et analyser les journaux système

- Les bonnes pratiques pour sécuriser les chatbots IA et les systèmes d’entreprise

- Un débat complet sur la convergence entre protection contre les menaces et gestion du risque cyber

Plongeons dans le sujet !

---

## Table des matières

1. [Introduction](#introduction)

2. [Chatbots IA et cybersécurité : vue d’ensemble](#chatbots-ia-et-cybersécurité--vue-densemble)

3. [Comment les chatbots IA peuvent devenir une porte dérobée](#comment-les-chatbots-ia-peuvent-devenir-une-porte-dérobée)

- [Vulnérabilités courantes](#vulnérabilités-courantes)

- [Vecteurs d’attaque et techniques d’exploitation](#vecteurs-dattaque-et-techniques-dexploitation)

4. [Exemples réels d’exploitation de chatbots](#exemples-réels-dexploitation-de-chatbots)

5. [Présentation de Trend Vision One™](#présentation-de-trend-vision-one)

6. [Sécuriser votre entreprise avec Trend Vision One™](#sécuriser-votre-entreprise-avec-trend-vision-one)

- [Cyber Risk Exposure Management (CREM)](#cyber-risk-exposure-management-crem)

- [Security Operations (SecOps)](#security-operations-secops)

- [Sécurité cloud et intégration XDR](#sécurité-cloud-et-intégration-xdr)

- [Sécurité des endpoints, du réseau et des données](#sécurité-des-endpoints-du-réseau-et-des-données)

- [Sécurité de l’IA et Zero Trust](#sécurité-de-lia-et-zero-trust)

7. [Exemples de code : scan & parsing](#exemples-de-code--scan--parsing)

- [Script Bash de scan de journaux](#script-bash-de-scan-de-journaux)

- [Script Python de parsing](#script-python-de-parsing)

8. [Bonnes pratiques pour sécuriser votre chatbot IA](#bonnes-pratiques-pour-sécuriser-votre-chatbot-ia)

9. [Conclusion](#conclusion)

10. [Références](#références)

---

## Introduction

Les chatbots IA se démocratisent dans tous les secteurs – service client, santé, finance ou e-commerce. Leur capacité à traiter le langage naturel, à apprendre des interactions et à fonctionner de façon autonome en fait des atouts majeurs. Pourtant, leur complexité et leur dépendance à des API tierces, à des modèles de ML et à des services cloud introduisent des vulnérabilités exploitables.

Les cybercriminels recherchent sans cesse de nouveaux vecteurs d’attaque ; l’intégration de l’IA ajoute une dimension supplémentaire au risque. Un chatbot mal conçu ou mal maintenu peut servir de point d’entrée discret – une porte dérobée – offrant un accès non autorisé au réseau.

Dans cet article, nous étudions ces risques et présentons une stratégie de sécurité globale reposant sur Trend Vision One™, la plateforme unifiée de Trend Micro qui fait passer votre défense de réactive à proactive.

---

## Chatbots IA et cybersécurité : vue d’ensemble

### L’essor des chatbots IA

Les chatbots ont évolué de scripts basiques vers des agents digitaux contextuels capables de :

- Fournir un support instantané

- Automatiser des tâches répétitives

- Analyser et interpréter les données en temps réel

- Proposer des recommandations personnalisées

### L’impératif sécuritaire

Cette valeur ajoutée s’accompagne d’une exposition aux données sensibles et aux fonctions critiques : une cible idéale pour les attaquants souhaitant contourner les défenses traditionnelles.

Défis majeurs :

- Accès non authentifié ou élévation de privilèges

- Intégrations API non sécurisées

- Fuites de données par mauvaise gestion

- Exploitation de failles dans les modèles ML

- Injection de code malveillant via l’interface du bot

Prendre conscience de ces risques est la première étape vers une protection efficace.

---

## Comment les chatbots IA peuvent devenir une porte dérobée

Un chatbot compromis peut servir de passerelle vers le réseau interne, souvent en contournant les défenses périmétriques.

### Vulnérabilités courantes

1. **Contournement d’authentification / autorisation faible**

2. **Attaques par injection** (SQL, commandes, scripts)

3. **Failles dans les API et intégrations tierces**

4. **Protection de données insuffisante** (chiffrement absent, stockage non sécurisé)

5. **Mauvaises configurations & logiciels obsolètes**

### Vecteurs d’attaque et techniques d’exploitation

- Ingénierie sociale

- Reverse engineering du bot

- Attaques Man-in-the-Middle

- Exfiltration furtive de données

Une fois l’une de ces failles exploitée, l’attaquant dispose d’un conduit privilégié vers l’ensemble du système.

---

## Exemples réels d’exploitation de chatbots

### Exemple 1 : injection malveillante

Un prestataire financier a subi une attaque SQLi : validation d’entrées insuffisante, extraction de données sensibles et contournement de MFA. Résultat : pertes financières et atteinte à la réputation.

### Exemple 2 : porte dérobée via API mal configurée

Un géant du retail a intégré un chatbot à son CRM. Un endpoint API non sécurisé a permis :

- La modification d’ordres d’achat

- L’accès à des données internes sensibles

### Exemple 3 : compromission via vulnérabilité cloud

Un hôpital utilisait un bot relié à une gestion de dossiers patients sur le cloud. Une librairie obsolète a autorisé l’exécution de code à distance : scripts malveillants injectés, pivot vers d’autres segments réseau, données patients en danger.

---

## Présentation de Trend Vision One™

Face à des menaces toujours plus sophistiquées, les approches cloisonnées ne suffisent plus. Trend Vision One™ propose :

- **Détection unifiée** (endpoints, réseau, cloud)

- **IA avancée** pour éliminer les angles morts

- **Gestion complète de l’exposition aux risques**

- **Intégration transparente** multi-domaines

- **Modèles Zero Trust et sécurité proactive**

Plus qu’un outil, c’est un écosystème visant à garder une longueur d’avance sur les adversaires.

---

## Sécuriser votre entreprise avec Trend Vision One™

### Cyber Risk Exposure Management (CREM)

- Identification des vulnérabilités

- Priorisation par scoring de risques

- Monitoring continu

- Décisions proactives

### Security Operations (SecOps)

- **XDR** multi-sources

- **SIEM / SOAR agentiques** automatisés

- Temps de réponse réduit

- Console unifiée

### Sécurité cloud et intégration XDR

- Sécurité cloud-native (applications, conteneurs, données)

- XDR étendu aux workloads cloud

- CNAPP pour la détection et la conformité DevSecOps

### Sécurité des endpoints, du réseau et des données

- Protection avancée des endpoints

- NDR & IPS réseau

- Sécurité des fichiers et du stockage

- Zero Trust Secure Access (ZTSA)

### Sécurité de l’IA et Zero Trust

- Visibilité et contrôle des services GenAI

- Trend Cybertron / Trend Companion pour une détection IA proactive

- Protection de la pile IA (du training au déploiement)

- Digital twins pour la planification prédictive

---

## Exemples de code : scan & parsing

### Script Bash de scan de journaux

```bash

#!/bin/bash

# log_scan.sh - Scanner les journaux pour détecter des activités suspectes

LOG_FILE="/var/log/application.log"

PATTERNS=("SQLInjection" "unauthorized access" "command injection" "error:" "failed login" "exception")

if [ ! -f "$LOG_FILE" ]; then

echo "Fichier journal introuvable : $LOG_FILE"

exit 1

fi

echo "Scan de $LOG_FILE..."

for pattern in "${PATTERNS[@]}"; do

echo "----- Motif : $pattern -----"

grep -i "$pattern" "$LOG_FILE"

echo ""

done

echo "Scan terminé."

Script Python de parsing

#!/usr/bin/env python3

"""

log_parser.py - Extraire les indicateurs de compromission d'un journal.

"""

import re, sys

LOG_FILE = '/var/log/application.log'

patterns = {

'SQL Injection': r'(select\s+.*\s+from|union\s+select)',

'Unauthorized Access': r'(unauthorized access|failed login|authentication error)',

'Command Injection': r'(;|\||\&)',

'Exceptions': r'(exception|error)',

}

def parse_logs(log_file):

try:

with open(log_file) as f:

lines = f.readlines()

except Exception as e:

print(f"Erreur de lecture : {e}")

sys.exit(1)

findings = []

for line in lines:

for label, pat in patterns.items():

if re.search(pat, line, re.I):

findings.append({'label': label, 'log': line.strip()})

break

return findings

if __name__ == '__main__':

alerts = parse_logs(LOG_FILE)

if alerts:

print("Entrées suspectes :")

for e in alerts:

print(f"[{e['label']}] {e['log']}")

else:

print("Aucune entrée suspecte détectée.")

Bonnes pratiques pour sécuriser votre chatbot IA

- Authentification et autorisation robustes (MFA, RBAC)

- Sécuriser les API (protocoles auth, audits réguliers)

- Nettoyer les entrées utilisateur (validation stricte)

- Approche Zero Trust (ZTSA)

- Mises à jour et correctifs réguliers

- Supervision continue & détection avancée (XDR, SIEM)

- Audits et pentests réguliers (red/purple team)

- Plan de réponse aux incidents spécifique aux chatbots

Conclusion

Dans un monde hyperconnecté, déployer des chatbots IA impose la responsabilité de les protéger. Les attaquants évoluent ; sans défense adéquate, une faille dans un bot peut mener à des brèches dévastatrices.

Trend Vision One™ offre une solution holistique : CREM, SecOps, sécurité cloud, endpoints, réseau et IA. En combinant détection unifiée, renseignement actionnable et gestion proactive des risques, la plateforme transforme la visibilité en décisions décisives.

Investir dans une sécurité intégrée n’est plus une option : c’est une nécessité. Avec les bonnes stratégies, l’automatisation par code et une gestion continue des risques, vous maintiendrez votre transformation digitale IA sous contrôle et protégerez votre entreprise des dangers d’une porte dérobée chatbot.

Références

- Trend Micro – Site officiel

- Trend Vision One™ – Présentation

- Cyber Risk Exposure Management

- Security Operations (SecOps)

- Solutions de sécurité cloud

- Zero Trust & Secure Access

- XDR et détection avancée

- Tutoriel Bash

- Documentation des regex Python

En adoptant une stratégie unifiée et les innovations les plus récentes, vous garantissez que votre chatbot IA reste un atout et non une vulnérabilité. Restez proactif, restez sécurisé, et laissez Trend Vision One™ vous accompagner dans ce monde en constante évolution.

Faites passer votre carrière en cybersécurité au niveau supérieur

Si vous avez trouvé ce contenu utile, imaginez ce que vous pourriez accomplir avec notre programme de formation élite complet de 47 semaines. Rejoignez plus de 1 200 étudiants qui ont transformé leur carrière grâce aux techniques de l'Unité 8200.