Untitled Post

Sósias Digitais e Personas de IA: Uma Nova Fronteira na Gestão de Identidades

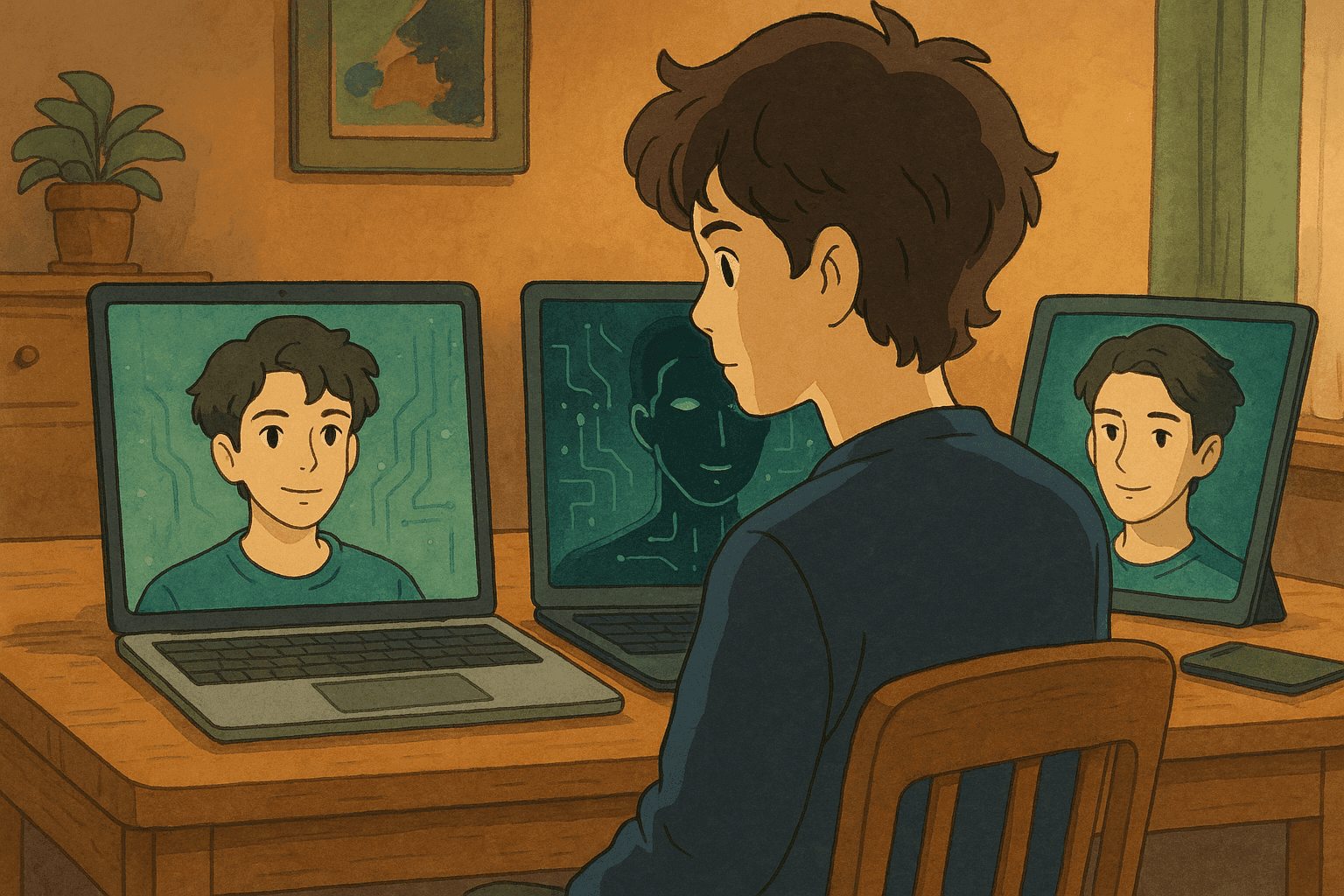

A rápida evolução da inteligência artificial não está apenas remodelando indústrias e interações de usuários — ela está revolucionando a própria identidade digital. À medida que modelos de IA aprendem a imitar e replicar o comportamento humano, estamos testemunhando o nascimento de “sósias digitais” e “personas de IA”, o que gera novos dilemas de segurança, ética e filosofia. Neste post técnico, mergulhamos fundo em como esses clones digitais são criados, seu potencial impacto na gestão de identidades e como organizações podem se proteger nesse território inexplorado.

Este post aborda:

• Uma explicação técnica sobre sósias digitais e personas de IA

• Como modelos generativos e técnicas de deep learning são utilizados para criá-los

• Exemplos do mundo real, incluindo ataques de deepfake e fraudes de identidade

• Amostras de código demonstrando técnicas básicas de varredura e parsing usando Bash e Python

• Estratégias para proteger identidades digitais diante de ameaças em constante evolução

Ao final do artigo, tanto iniciantes quanto profissionais avançados terão insights sobre esse campo emergente, seus desafios e oportunidades para práticas aprimoradas de gestão de identidades.

Índice

- Introdução aos Sósias Digitais e Personas de IA

- Compreendendo os Sósias Digitais

- Projetando Personas de IA

- Mecânica da Mímica: Como a IA Replica o Comportamento Humano

- Autenticação Desvendada: Desafios na Verificação de Identidade

- Engano por Deepfake: Um Estudo de Caso

- A Crise de Credibilidade na Era Digital

- Efeitos de Espelho: Impactos Psicológicos e Sociais

- Exemplos e Casos de Uso Reais

- Implementação Técnica: Varredura e Parsing com Bash e Python

- Estratégias para Proteger a Identidade Digital

- Conclusão

- Referências

Introdução aos Sósias Digitais e Personas de IA

Sósias digitais — réplicas de IA da identidade digital de um indivíduo — e personas de IA não são cenas de um filme futurista; eles já estão chegando hoje. A evolução desses avatares digitais está alterando dramaticamente como organizações e indivíduos abordam a gestão e verificação de identidades em um mundo cada vez mais digital e interconectado.

Métodos tradicionais de autenticação, como biometria e senhas, estão se mostrando menos confiáveis à medida que sistemas de IA avançados criam duplicatas hiper-realistas capazes de enganar até mesmo medidas de segurança sofisticadas. Este post explica a tecnologia subjacente a esses fenômenos, examina implicações do mundo real e oferece orientações para se proteger contra os riscos associados.

Palavras-chave: sósias digitais, personas de IA, gestão de identidade, gêmeos digitais, deepfake, autenticação, cibersegurança

Compreendendo os Sósias Digitais

Definindo Sósias Digitais

Um sósia digital é uma réplica gerada por IA da identidade digital de um ser humano. Usando modelos generativos sofisticados, esses clones virtuais podem replicar voz, expressões faciais, padrões de fala e até respostas emocionais sutis. Eles são construídos treinando redes de deep learning avançadas em vastos conjuntos de dados que capturam o comportamento humano em várias formas.

Embora o conceito de “gêmeo digital” não seja novo, a precisão e o realismo dos sósias digitais atuais borram a linha entre identidade autêntica e ilusão digital criada. Essa transformação traz oportunidades e riscos:

-

Oportunidades:

• Experiências personalizadas aprimoradas em ambientes virtuais

• Novo potencial para telepresença e atendimento ao cliente on-line

• Marketing e branding inovadores via avatares digitais -

Riscos:

• Maior potencial para roubo de identidade e fraude

• Desafios à privacidade e segurança digital

• Ameaças à confiança em comunicações e transações digitais

A Evolução da IA na Criação de Identidades Digitais

O progresso de modelos generativos, especialmente GANs (Generative Adversarial Networks) e VAEs (Variational Autoencoders), forneceu as ferramentas necessárias para simular características humanas com precisão impressionante. Esses algoritmos não só geram visuais e áudio de forma realista, mas também se adaptam com base em entradas contínuas de mídias sociais, registros públicos e interações on-line.

Projetando Personas de IA

O Papel do Deep Learning e Machine Learning

Criar personas de IA envolve técnicas de deep learning que permitem aos computadores imitar com precisão o comportamento humano. Ao analisar extensos conjuntos de dados — fotos, textos, áudios e atividades em redes sociais — os modelos de IA aprendem detalhes intrincados sobre como indivíduos se comunicam e agem.

Redes Adversariais Generativas (GANs) têm papel fundamental. Uma GAN é composta de duas redes neurais — gerador e discriminador — que trabalham juntas em um ciclo de feedback contínuo:

- Gerador: Produz conteúdo digital tentando replicar as nuances da identidade digital de uma pessoa.

- Discriminador: Avalia quão autêntico o conteúdo criado parece em comparação a pistas humanas genuínas.

Esse processo iterativo melhora a autenticidade de personas geradas por IA, tornando-as difíceis de distinguir de interações humanas reais.

Processo de Criação de Personas de IA

-

Coleta de Dados:

Grandes volumes de dados biométricos e comportamentais são coletados de várias fontes. -

Treinamento do Modelo:

Modelos de deep learning são treinados usando GANs, CNNs e algoritmos de NLP. -

Codificação de Padrões:

A IA aprende padrões distintos como cadência de fala, microexpressões faciais e dinâmica de gestos. -

Feedback e Refinamento:

Interações contínuas permitem que a persona de IA ajuste e refine sua identidade em tempo real.

Mecânica da Mímica: Como a IA Replica o Comportamento Humano

Replica Visual Usando Redes Neurais Convolucionais

CNNs são essenciais para processar dados visuais. Elas analisam imagens e vídeos para replicar características humanas em detalhes mínimos. Exemplos de tarefas:

- Detecção de Bordas: Captura contornos e traços faciais.

- Mapeamento de Texturas: Replica texturas de pele e pigmentação sutil.

- Movimentos Faciais: Imita microexpressões que revelam emoção.

Síntese de Voz e Processamento de Linguagem Natural

Além de replicar visuais, personas de IA precisam se comunicar eficazmente. NLP, combinada com síntese avançada de voz, permite que essas identidades digitais gerem fala natural que espelha tom, ritmo e sotaque de um indivíduo. Os sistemas aprendem não apenas o que dizer, mas como dizer, analisando:

- Pitch e entonação

- Ritmo e padrões de ênfase

- Modulação emocional baseada em contexto

Mímica Comportamental e Social

Sistemas de IA agora incorporam inteligência emocional, rastreando pistas de conversa e adaptando respostas. Isso envolve:

- Análise de Sentimentos: Compreende o tom emocional das interações.

- Modelagem Comportamental Contextual: Emula normas sociais e reações baseadas no contexto.

- Adaptação em Tempo Real: Ajusta respostas dinamicamente conforme a interação evolui.

Essa mímica abrangente resulta em personas de IA capazes de interações cada vez mais naturais, tornando-as valiosas — e potencialmente perigosas — se usadas de forma maliciosa.

Autenticação Desvendada: Desafios na Verificação de Identidade

Métodos tradicionais de verificação de identidade enfrentam desafios sem precedentes devido ao surgimento de sósias digitais. A biometria, antes considerada à prova de adulteração, está sob ameaça de técnicas de spoofing baseadas em IA. Exemplos:

- Sistemas de Reconhecimento Facial: Podem ser enganados por vídeos e fotos deepfake.

- Autenticação por Voz: Pode ser burlada por vozes sintetizadas que imitam o indivíduo real.

- Leitura de Impressão Digital e Íris: Podem ser recriadas com réplicas de alta qualidade geradas por IA.

O Desafio da Autenticação Multifator (MFA)

À medida que personas de IA evoluem, organizações podem precisar migrar de autenticação biométrica tradicional para sistemas MFA que combinem:

- Biométricas comportamentais (ex.: dinâmica de digitação, movimentos de mouse)

- Mecanismos de verificação contínua que detectam anomalias ao longo da sessão

- Identidades digitais imutáveis garantidas por tecnologias como blockchain

Uma abordagem em camadas ajuda a compensar vulnerabilidades introduzidas por falsificações de identidade habilitadas por IA.

Engano por Deepfake: Um Estudo de Caso

Tecnologias de deepfake já demonstraram seu potencial de uso indevido em diversos casos de destaque. Essas recriações hiper-realistas podem alterar vídeos, áudios e imagens, tornando métodos tradicionais de verificação obsoletos.

Como Deepfakes Funcionam

A geração de deepfakes envolve tipicamente:

- Síntese de Dados: Coleta de grandes conjuntos de imagens, vídeos e áudios.

- Treinamento do Modelo: Uso de GANs para aprender maneirismos e aparência do alvo.

- Geração de Conteúdo: Produção de material manipulado que parece genuíno a espectadores desavisados.

Exemplo Real: Fraude Financeira via Deepfake

Em um caso notável, a voz de um executivo financeiro foi imitada por deepfake para autorizar uma transferência fraudulenta.

Linha do tempo simplificada:

- Um golpista coletou trechos de áudio de entrevistas públicas e redes sociais.

- Um modelo de deep learning foi treinado nesses dados, gerando novas gravações da voz do executivo.

- A gravação foi usada para ordenar uma transação fraudulenta, causando grande prejuízo.

O incidente destaca a urgência de mecanismos robustos para diferenciar identidades digitais autênticas das manipuladas.

A Crise de Credibilidade na Era Digital

O advento de sósias digitais e deepfakes começou a corroer a confiança nas comunicações digitais. À medida que conteúdo gerado por IA prolifera, indivíduos e empresas enfrentam desafios para verificar a autenticidade de interações on-line.

Impacto na Cibersegurança

Em cibersegurança, invasores podem usar personas de IA para:

- Se passar por pessoas confiáveis, resultando em ataques de phishing direcionados.

- Burlar autenticação multifator, obtendo acesso não autorizado a informações sensíveis.

- Degradar a integridade das comunicações digitais, tornando difícil confiar em conteúdo visual ou auditivo.

Implicações Sociais e Econômicas

A natureza pervasiva da personificação digital pode levar a:

- Desconfiança Pública: Erosão da confiança em fontes de notícias, redes sociais e conteúdos digitais.

- Fraude Comercial: Comprometendo a confiança em transações de e-commerce e financeiras.

- Manipulação Política: Uso de identidades falsas para influenciar a opinião pública ou perturbar processos políticos.

Efeitos de Espelho: Impactos Psicológicos e Sociais

Sósias digitais desafiam não apenas nossos frameworks de segurança, mas também têm consequências psicológicas e sociais profundas.

Autopercepção e Imagem Pública

Ao criar avatares virtuais que imitam de perto humanos reais, sistemas de IA podem alterar como indivíduos se percebem e interagem on-line. Esse efeito de “espelho” pode levar a:

- Dissociação de Identidade: Indivíduos lutam para diferenciar seu eu real do digital.

- Adaptação de Comportamento Social: Afeta como as pessoas se comunicam em reuniões virtuais, redes sociais e atendimentos.

- Impacto na Autoestima: Comparações on-line com personas digitais idealizadas podem resultar em problemas de autoimagem.

Redefinindo a Interação Social

Identidades digitais começam a influenciar não apenas a psicologia individual, mas também o tecido social coletivo. A incerteza sobre a autenticidade das interações on-line pode exigir regras mais rígidas para engajamento e verificação de identidade.

Exemplos e Casos de Uso Reais

Estudo de Caso: Personas de IA no Atendimento ao Cliente

Empresas estão experimentando personas de IA no suporte ao cliente:

- Assistentes Virtuais: Avatares habilitados por NLP lidam com perguntas em vários idiomas de forma personalizada.

- Embaixadores de Marca: Algumas marcas criam gêmeos digitais que incorporam traços de fundadores ou porta-vozes.

- Personificação Fraudulenta: Há casos de atores mal-intencionados usando personas de IA para roubar informações confidenciais.

Exemplo: Detecção de Deepfake em Redes Sociais

Plataformas de redes sociais investem em ferramentas de detecção de deepfake:

- Triagem Algorítmica: IA escaneia mídias carregadas em busca de sinais de manipulação.

- Denúncia de Usuários: Comunidades são incentivadas a sinalizar conteúdo suspeito.

Caso: Prevenção de Roubo de Identidade e Fraude

Instituições financeiras enfrentam riscos significativos de personificação digital:

- Biometria de Voz: Bancos incorporam análises comportamentais para detectar anomalias sutis.

- Verificação Contextual: Uso de dados como geolocalização, padrões de transação e impressões digitais de dispositivos.

Implementação Técnica: Varredura e Parsing com Bash e Python

Nesta seção, fornecemos exemplos de código para ajudar profissionais de segurança a construir ferramentas básicas de varredura e parsing — um primeiro passo no combate a tentativas de personificação alimentadas por IA.

Exemplo 1: Varredura de Portas de Rede Usando Bash

O script Bash abaixo usa nmap para escanear portas abertas, ajudando administradores a verificar se não há serviços obscuros (possivelmente configurados por sósias digitais maliciosos).

#!/bin/bash

# scan_ports.sh - Varre um endereço IP em busca de portas abertas

if [ "$#" -ne 1 ]; then

echo "Uso: $0 <ENDEREÇO_IP>"

exit 1

fi

IP_ADDRESS=$1

echo "Escaneando endereço IP: $IP_ADDRESS"

nmap -sS -p- $IP_ADDRESS

echo "Varredura concluída."

Para executar:

- Salve como

scan_ports.sh - Torne executável:

chmod +x scan_ports.sh - Rode:

./scan_ports.sh 192.168.1.1

Exemplo 2: Parsing de Arquivos de Log com Python

Script Python para analisar logs de autenticação e buscar padrões incomuns que indiquem tentativas de personificação.

#!/usr/bin/env python3

import re

def parse_log_file(log_file_path):

# Expressão regular para IPs e entradas suspeitas

ip_pattern = re.compile(r'\b(?:[0-9]{1,3}\.){3}[0-9]{1,3}\b')

suspicious_keywords = ['failed', 'unauthorized', 'denied']

with open(log_file_path, 'r') as file:

for line in file:

if any(keyword in line.lower() for keyword in suspicious_keywords):

ips = ip_pattern.findall(line)

if ips:

print(f"Atividade suspeita detectada do(s) IP(s): {', '.join(ips)}")

print(f"Entrada de log: {line.strip()}")

if __name__ == "__main__":

log_file = "authentication.log" # Altere para o caminho real

print(f"Analisando arquivo de log: {log_file}")

parse_log_file(log_file)

Exemplo 3: Combinação de Bash e Python para Monitoramento Contínuo

#!/bin/bash

# monitor_logs.sh - Monitora logs de autenticação continuamente

LOG_FILE="authentication.log"

while true; do

echo "Escaneando logs em $(date)"

python3 parse_log_file.py "$LOG_FILE"

sleep 60 # espera 60 segundos

done

Integrar esses scripts no framework de monitoramento ajuda equipes de segurança a detectar quando um sósia digital tenta acesso não autorizado.

Estratégias para Proteger a Identidade Digital

Implementar Autenticação Multifator Avançada

Para combater sósias digitais, adote MFA avançada que vá além da biometria simples:

- Biometria Comportamental: Dinâmica de digitação, gestos em dispositivos móveis.

- Autenticação Contínua: Verificar o usuário durante toda a sessão.

- IDs Baseados em Blockchain: Registros imutáveis resistentes a adulterações.

Usar Machine Learning para Detecção de Anomalias

A IA também pode ser defesa. Modelos aprendem para detectar anomalias sutis:

- Monitoram horários de login, mudanças de IP e padrões de acesso.

- Alertam equipes de segurança sobre desvios.

- Aprendem continuamente novas ameaças.

Reforçar Políticas de Identidade Digital

- Revisar políticas de privacidade sobre coleta de biometria.

- Educar colaboradores e clientes sobre riscos de deepfake.

- Exigir verificação rígida de fornecedores.

Colaboração Intersetorial

Instituições financeiras, governos e empresas de tecnologia devem compartilhar inteligência de ameaças e criar protocolos conjuntos de verificação de identidade.

Conclusão

Sósias digitais e personas de IA representam um dos maiores desafios — e oportunidades — na gestão de identidades hoje. À medida que a IA evolui, a linha entre interação humana genuína e personificação sofisticada vai se tornar ainda mais tênue, forçando organizações a reforçar seus mecanismos de autenticação.

Desde avanços em GANs e deep learning até estratégias de defesa como MFA avançada, esse novo cenário exige uma abordagem holística de segurança. Usando técnicas de monitoramento, tecnologias inovadoras e colaboração setorial, é possível construir sistemas resilientes contra ameaças alimentadas por IA.

Como maravilhas tecnológicas e, simultaneamente, potenciais vulnerabilidades, sósias digitais nos obrigam a repensar identidade na era digital. Seja você profissional de cibersegurança, desenvolvedor ou estrategista digital, manter-se informado e preparado é essencial para preservar confiança e segurança em um mundo cada vez mais conectado.

Referências

- Diretrizes de Identidade Digital – NIST

- Artigo Original sobre GANs – Ian Goodfellow

- OpenCV – Biblioteca de Visão Computacional

- Pesquisa de Detecção de Deepfake – DFDC

- Boas Práticas de MFA – NIST

- Reconhecimento Facial e Limitações – NIST

- Blockchain para Gestão de Identidade – IBM

Ao entender como sósias digitais e personas de IA estão moldando a gestão de identidades modernas, podemos nos preparar melhor para os desafios que virão. Adoção de protocolos robustos, uso da IA para defesa e pesquisa contínua são passos vitais para proteger identidades na era em que o real e o virtual se confundem cada vez mais.

Leve Sua Carreira em Cibersegurança para o Próximo Nível

Se você achou este conteúdo valioso, imagine o que você poderia alcançar com nosso programa de treinamento de elite abrangente de 47 semanas. Junte-se a mais de 1.200 alunos que transformaram suas carreiras com as técnicas da Unidade 8200.