Суверенное облако: обещания разрушаются

Ниже представлен развёрнутый технический блог-пост на русском языке (Markdown), объясняющий, как рухнули обещания Big Tech о «суверенном облаке» и что это значит для кибербезопасности. В статье разобраны как сам концепт суверенных облаков, так и PR-рекламная «обёртка», юридические провалы, а также приведены практические примеры на Bash и Python для сканирования и разбора вывода, которые помогут лучше понять и защитить вашу цифровую инфраструктуру. Приятного погружения!

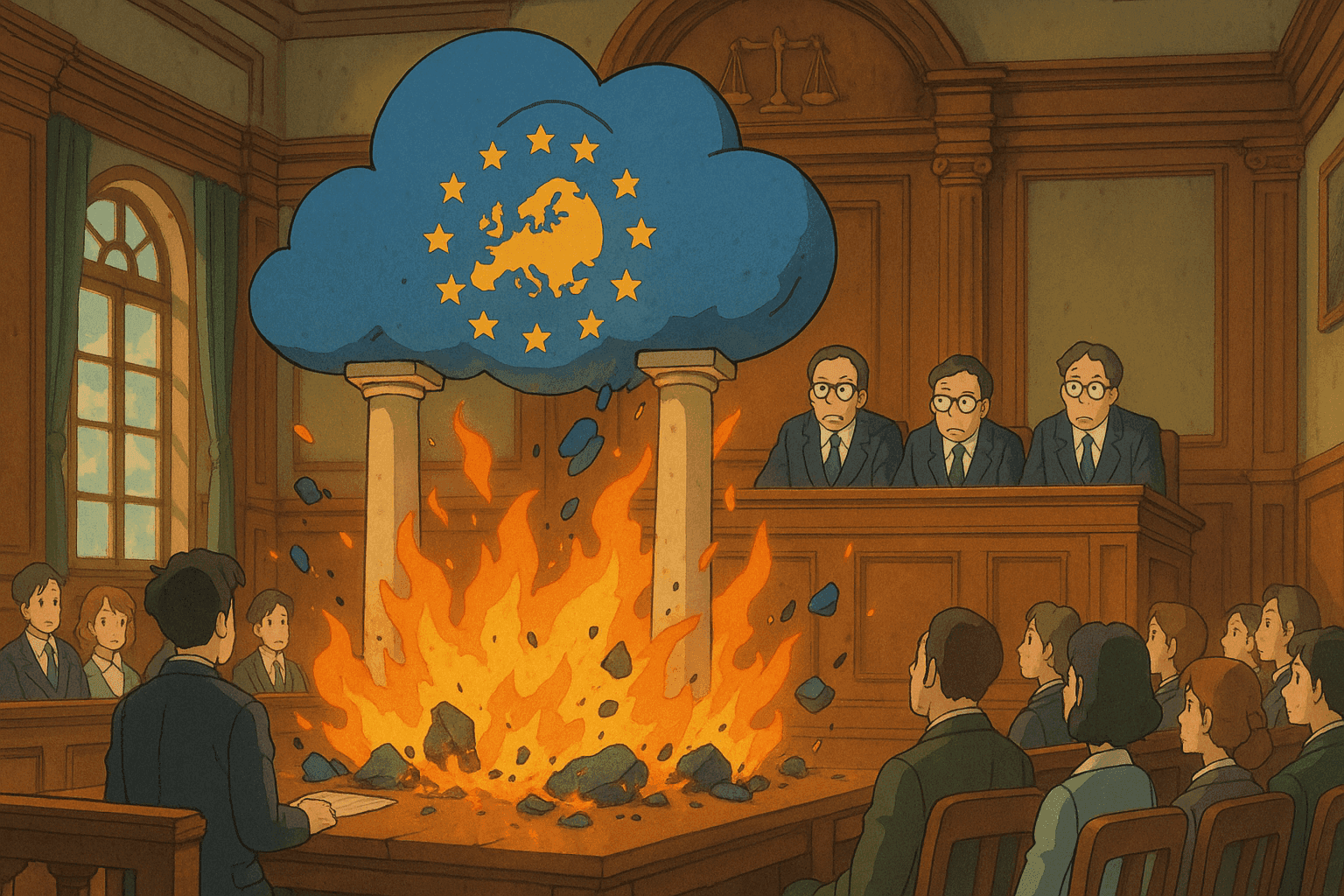

Обещания Big Tech о «суверенном облаке» только что рухнули — их же собственными словами

Дата публикации: 21 июля 2025 г.

Автор: Йос Портвлит (Jos Poortvliet)

Нарратив Big Tech о суверенных облаках, некогда преподносившийся как основа европейской цифровой автономии, недавно рассыпался. Под прицелом судебных показаний и журналистских расследований американские техногиганты невольно обнажили пропасть между маркетинговыми обещаниями и реальными юридическими обязательствами. В этом посте мы разбираем, как эти обещания рухнули, и показываем, как специалисты по кибербезопасности могут применить сканирование командной строки и разбор логов для усиления контроля над данными и безопасности.

Содержание

- Введение

- Что такое «суверенное облако»

- Обещания Big Tech: маркетинг против реальности

- Юридические и технические раскрытия

- Последствия для кибербезопасности

- Реализация сканирования и анализа

- Примеры из практики

- Продвинутые аспекты безопасности

- Взгляд в будущее и выводы

- Источники

Введение

В начале 2025 года, когда американские гиперскейлеры наращивали PR-кампании в Европе, обещая «суверенные облака», под поверхностью уже кипели политические и юридические споры. Microsoft, Amazon, Google и Salesforce в разной форме заверяли, что сохранят локальный контроль над европейскими данными — даже при возможных запросах от властей США.

Однако свежие показания под присягой и журналистские расследования перевернули эту картину. В начале июня генеральный директор Microsoft France прямо признал, что даже при жёстких госконтрактах компания не может гарантировать, что данные не будут переданы иностранным органам. Похожие заявления AWS и Google ещё сильнее подорвали доверие к маркетинговому слогану о цифровом суверенитете.

В этом посте мы разберём:

- Что должно было обеспечить «суверенное облако».

- Как обещания рассыпались под критикой.

- Чем это грозит кибербезопасности.

- Практические техники (сканирование и анализ логов), помогающие защитить данные.

Материал будет полезен как новичкам, так и профессионалам.

Что такое «суверенное облако»

«Суверенное облако» рекламируется как сервис, соответствующий строгим требованиям локального хранения данных, приватности и цифрового суверенитета. Теоретически оно должно:

- Обеспечивать локализацию данных: всё, что создано в Европе, хранится в Европе.

- Гарантировать локальный контроль и прозрачность: заказчики и госорганы видят, как управляются данные.

- Защищать от зарубежных запросов: в частности, от государств с агрессивным надзором.

Ключевые свойства суверенного облака

- Резиденция данных и локализация

- Прозрачность и аудируемость

- Юридические гарантии

Но, как покажем далее, реальность оказалась далека от рекламы.

Обещания Big Tech: маркетинг против реальности

Буклеты Microsoft, AWS, Google и других выглядели безупречно: «European Digital Sovereignty», «Local Cloud Principles», красивые дата-центры на европейской земле и контракты, успокаивающие регуляторов.

Факты же таковы:

- Под присягой руководители признают ограничения.

- Судебные ордера США перекрывают локальные обещания.

- «Аппаратный суверенитет» — лишь PR: физический сервер в Европе не выводит компанию из-под законов США.

Такое расхождение называют «sovereign washing» — поверхностное использование термина «суверенный» без глубинных изменений.

Их собственные слова

Стенограммы (например, слушания в Сенате Франции) показывают: ни один сервис не гарантирует, что вы защищены от иностранных запросов, даже с наклейкой «sovereign».

Юридические и технические раскрытия

- Судебные показания.

- Журналистские расследования.

- Договорные лазейки.

Технические выводы

- Нужен постоянный мониторинг и аудит.

- Защита должна быть многоуровневой.

- Видимость критична: логи, сеть, целостность файлов.

Последствия для кибербезопасности

Повышенный риск для чувствительных данных

- Вероятность несанкционированного доступа возрастает.

- Проблемы соответствия GDPR и другим нормам.

- Репутационные потери.

Кибербезопасность как необходимость

- Шифрование данных в покое и в канале.

- MFA.

- Непрерывный мониторинг.

- Инцидент-респонс.

- Аудит доступа к данным.

Реализация сканирования и анализа

Команды Bash для сканирования

Пример: сканирование Nmap

#!/bin/bash

# Использование: ./nmap_scan.sh [цель_IP_или_диапазон]

if [ -z "$1" ]; then

echo "Использование: $0 цель_IP_или_диапазон"

exit 1

fi

TARGET=$1

echo "Запускаю Nmap-сканирование ${TARGET}..."

nmap -sS -p- -T4 "${TARGET}" > nmap_results.txt

echo "Сканирование завершено. Результаты в nmap_results.txt"

Для расширенного сканирования:

nmap -sV -sC "${TARGET}" > nmap_detailed_results.txt

Разбор вывода на Python

#!/usr/bin/env python3

import re

def parse_nmap_output(file_path):

# Регэксп для строк вида "80/tcp open"

pattern = re.compile(r'(\d+)/tcp\s+open\s+(.*)')

vulns = {}

with open(file_path, 'r') as f:

for line in f:

m = pattern.search(line)

if m:

vulns[m.group(1)] = m.group(2)

return vulns

if __name__ == "__main__":

ports = parse_nmap_output("nmap_results.txt")

if ports:

print("Обнаружены открытые порты:")

for p, svc in ports.items():

print(f"Порт {p}: {svc}")

else:

print("Открытых портов не найдено.")

Интеграция Bash + Python

#!/bin/bash

TARGET=$1

[ -z "$TARGET" ] && { echo "Usage: $0 target"; exit 1; }

echo "Полное сканирование ${TARGET}..."

nmap -sS -p- -T4 "${TARGET}" -oN temp_nmap_output.txt

python3 << 'EOF'

import re, json

pattern = re.compile(r'(\d+)/tcp\s+open\s+(.*)')

v = {}

for line in open("temp_nmap_output.txt"):

m = pattern.search(line)

if m:

v[m.group(1)] = m.group(2)

if v:

print("ALERT! Open ports:", json.dumps(v, indent=2, ensure_ascii=False))

else:

print("Портов не найдено.")

EOF

Примеры из практики

Госорган, мигрировавший в «суверенное» облако

- Обнаружение: nmap-скрипт выявил неожиданные открытые порты.

- Анализ логов: Python-парсер зафиксировал попытки эксфильтрации.

- Устранение: ужесточён фаервол, включено шифрование на уровне приложения, внедрён IDS.

Автоматизация в регулируемых отраслях

- Периодические сканы по cron.

- Онлайн-оповещения в Slack/почту.

- Интеграция в SOAR/IR-процессы.

Прозрачность и аудит

Логи помогают аудиторам проверять:

- Все сетевые обращения.

- Соблюдение резиденции данных.

- Эффективность мер защиты.

Продвинутые аспекты безопасности

Интеграция с SIEM

- Отправка данных через API в Splunk/ELK.

- Триггеры инцидентов по порогам.

ML для обнаружения аномалий

- Кластеризация трафика.

- Обучение на исторических данных.

Шифрование, Zero Trust, маскирование данных

- Сквозное шифрование.

- Архитектуры Zero Trust.

- Токенизация персональных данных.

Пример: отправка в SIEM

#!/usr/bin/env python3

import json, re, requests

def parse(file):

pattern = re.compile(r'(\d+)/tcp\s+open\s+(.*)')

out = []

for l in open(file):

m = pattern.search(l)

if m:

out.append({"port": m.group(1), "service": m.group(2)})

return out

res = parse("nmap_results.txt")

if res:

r = requests.post("https://siem.example.com/api/v1/logs",

headers={'Content-Type':'application/json'},

data=json.dumps({"vulnerabilities": res}))

print("Отправлено в SIEM" if r.status_code==200 else f"Ошибка {r.status_code}")

Лучшие практики

- Регулярные аудиты конфигураций.

- Патч-менеджмент.

- Обучение персонала.

- Участие в open-source сообществах (например, Nextcloud).

Взгляд в будущее и выводы

Крах маркетинговых обещаний о «суверенном облаке» — тревожный сигнал. Платформы остаются под юрисдикцией США и не могут дать железных гарантий.

Что делать организациям?

- Многоуровневая защита.

- Технический контроль: сканы, автоматизация, шифрование.

- Быть в курсе законодательства.

- Продвигать подлинный суверенитет через политику и open-source.

Заключительное слово

Прозрачность важнее маркетинга. Доверие должно строиться на проверяемых технических и юридических механизмах. Киберспециалисты — ключевое звено между обещаниями и реальной безопасностью. Автоматизация, ML и открытое сотрудничество помогут сохранить цифровой суверенитет в эпоху политической неопределённости.

Источники

- Показания Microsoft France в Сенате (FR)

- Отчёт CloudComputing-Insider о гиперскейлерах США (DE)

- Обязательства Microsoft по цифровому суверенитету

- Nextcloud Enterprise — безопасное облако

- Официальный сайт Nmap

- Документация Python-requests

- Лучшие практики SIEM — Splunk

Надеемся, материал помог понять, почему рухнули обещания Big Tech о суверенном облаке, и дал практические инструменты для повышения безопасности. Делитесь вопросами и отзывами ниже!

Happy Securing!

Поднимите свою карьеру в кибербезопасности на новый уровень

Если вы нашли этот контент ценным, представьте, чего вы могли бы достичь с нашей комплексной 47-недельной элитной обучающей программой. Присоединяйтесь к более чем 1200 студентам, которые изменили свою карьеру с помощью техник Подразделения 8200.