Понимание внутренних угроз и стратегии их смягчения

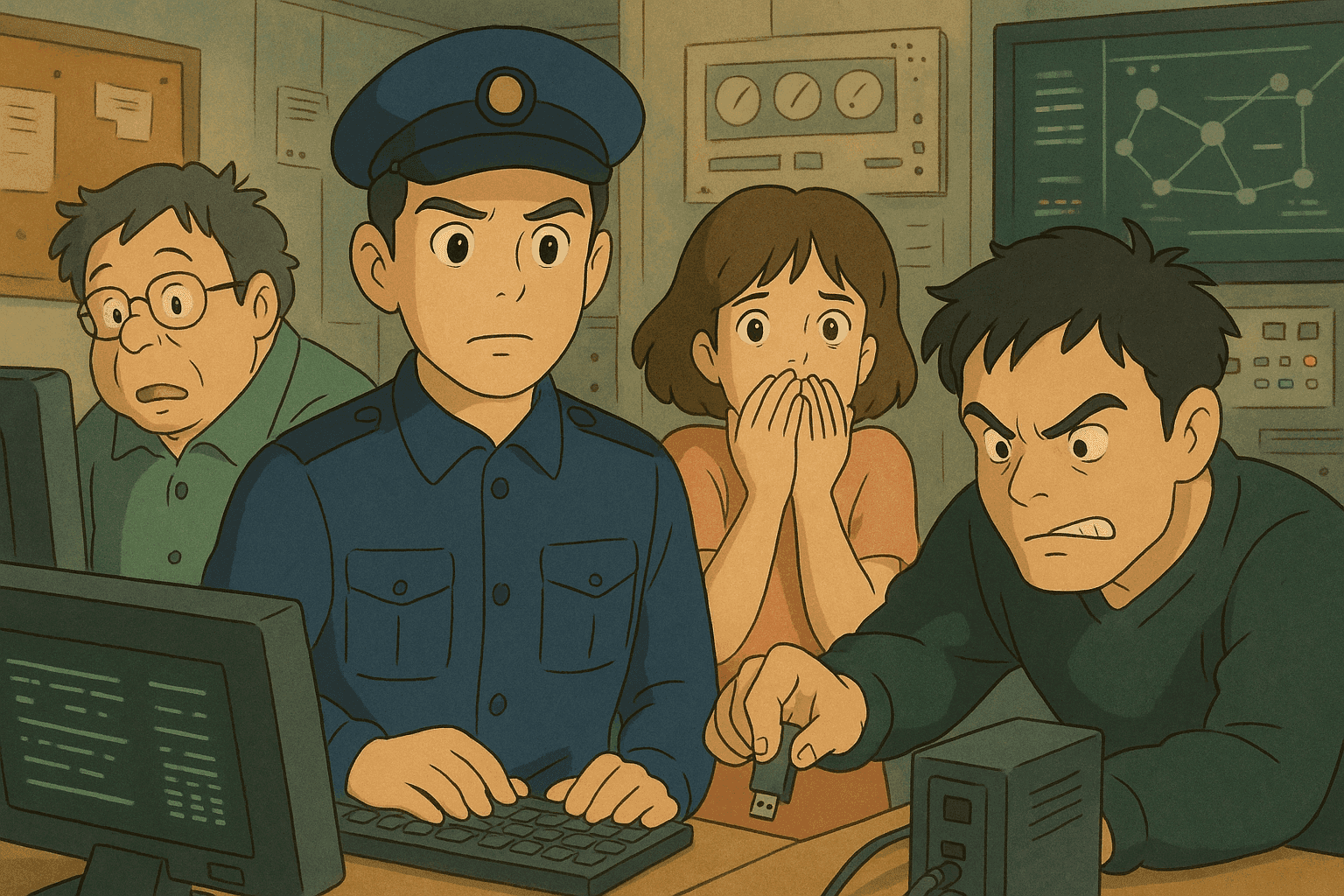

Внутренние угрозы исходят от авторизованных лиц, которые могут нанести вред системам намеренно или случайно. Распознавание небрежных, случайных и злонамеренных угроз необходимо для создания эффективных программ, защищающих государственную и частную критическую инфраструктуру.

# Определение внутренних угроз: от основ до продвинутых стратегий кибербезопасности

Внутренние угрозы — одна из самых сложных категорий рисков для современных организаций. Независимо от того, являются ли такие действия умышленными или случайными, речь идёт о людях, имеющих легитимный доступ к конфиденциальной информации или системам и (осознанно либо нет) нарушающих конфиденциальность, целостность или доступность ресурсов компании. В этом подробном техническом посте мы рассмотрим всё — от базовых понятий до расширенных методов смягчения рисков, реальных примеров и практических фрагментов кода на Bash и Python. Материал адресован как новичкам, так и профессионалам в области ИБ.

> «Внутренние угрозы проявляются по-разному: насилие, шпионаж, саботаж, кража и кибератаки».

> — Агентство по кибербезопасности и защите инфраструктуры США (CISA)

---

## Содержание

1. [Введение](#введение)

2. [Что такое внутренняя угроза](#что-такое-внутренняя-угроза)

- [Кто такой инсайдер](#кто-такой-инсайдер)

- [Определение внутренней угрозы](#определение-внутренней-угрозы)

3. [Типы внутренних угроз](#типы-внутренних-угроз)

- [Неумышленные угрозы](#неумышленные-угрозы)

- [Умышленное злоумышление](#умышленное-злоумышление)

- [Другие инсайдерские риски](#другие-инсайдерские-риски)

4. [Реальные примеры](#реальные-примеры)

5. [Обнаружение внутренних угроз](#обнаружение-внутренних-угроз)

6. [Технические примеры и код](#технические-примеры-и-код)

- [Сканирование логов на Bash](#сканирование-логов-на-bash)

- [Парсинг логов на Python](#парсинг-логов-на-python)

7. [Оценка и управление угрозами](#оценка-и-управление-угрозами)

8. [Лучшие практики смягчения](#лучшие-практики-смягчения)

9. [Заключение](#заключение)

10. [Ссылки](#ссылки)

---

## Введение

В эпоху цифровой взаимосвязанности внутренние угрозы становятся всё более частыми и изощрёнными. Отрасли с жёстким регулированием — финансы, здравоохранение, госструктуры — и коммерческий сектор обязаны учитывать риски, создаваемые привилегированными пользователями. Утечка данных из-за небрежности и преднамеренный саботаж одинаково опасны.

SEO-ключевые слова: «внутренние угрозы», «кибербезопасность», «смягчение внутренних угроз», «CISA», «обнаружение киберугроз», «сканирование логов», «Python кибербезопасность».

---

## Что такое внутренняя угроза

Прежде чем углубляться в техники и стратегии, важно определить, кто такой инсайдер и что считается внутренней угрозой. Ниже приведены определения CISA.

### Кто такой инсайдер

Инсайдер — любой человек, который имеет или имел авторизованный доступ к ресурсам организации:

- сотрудники;

- подрядчики;

- поставщики;

- консультанты;

- ремонтный или обслуживающий персонал.

### Определение внутренней угрозы

По CISA:

«Угроза того, что инсайдер использует свой авторизованный доступ, сознательно или нет, для причинения ущерба миссии, ресурсам, персоналу, объектам, информации, оборудованию, сетям или системам организации».

Возможные последствия:

- шпионаж;

- несанкционированное раскрытие данных;

- саботаж ИТ-или физической инфраструктуры;

- насилие на рабочем месте;

- коррупция или связь с организованной преступностью.

---

## Типы внутренних угроз

### Неумышленные угрозы

1. **Небрежность**

- «Подпускание» чужих в защищённые зоны («piggybacking»).

- Потеря флешки с конфиденциальными данными.

- Игнорирование обновлений безопасности.

2. **Несчастные случаи**

- Ошибочная отправка письма с чувствительными данными.

- Клик по фишинговой ссылке.

- Неправильная утилизация документов.

### Умышленное злоумышление

- Утечка данных конкурентам или иностранным структурам.

- Саботаж ключевых систем.

- Кража ИС ради собственной выгоды.

- Насилие, вызванное обидой или увольнением.

### Другие инсайдерские риски

1. **Сговор**

- Инсайдер + внешний злоумышленник: мошенничество, шпионаж, саботаж.

2. **Сторонние подрядчики**

- Поставщики и интеграторы с доступом в сеть могут нарушить правила случайно или намеренно.

---

## Реальные примеры

1. **Эдвард Сноуден**

Бывший подрядчик АНБ, раскрывший секретные данные.

2. **Target, 2013**

Сговор инсайдеров и внешних акторов привёл к краже данных POS-систем.

3. **Ошибки сотрудников банков**

Передача критичных данных на неверный e-mail.

4. **Саботаж в промышленности**

Изменение конфигураций ICS disgruntled-сотрудником.

---

## Обнаружение внутренних угроз

### Поведенческая аналитика

- **User Behavior Analytics (UBA)** — поиск отклонений.

- **Аномалия-детект** — ML-модели для трафика, логов и др.

### Технический мониторинг

- **Агрегация и анализ логов** (SIEM).

- **Endpoint Detection & Response (EDR)**.

- **Анализ сетевого трафика** (DPI, NetFlow).

---

## Технические примеры и код

### Сканирование логов на Bash

```bash

#!/bin/bash

# scan_failed_logins.sh — поиск повторных неудачных входов

LOG_FILE="access.log"

THRESHOLD=5

echo "Сканируем $LOG_FILE на предмет повторных неудачных входов..."

awk '/Failed login/ { user=$3; count[user]++ }

END { for(u in count) if(count[u] >= '"$THRESHOLD"')

print "Пользователь:", u, "—", count[u], "неудачных попыток." }' "$LOG_FILE"

echo "Готово."

Парсинг логов на Python

#!/usr/bin/env python3

"""

parse_logs.py — анализ access.log на аномальные логины.

"""

import re

from collections import defaultdict

LOG_FILE = "access.log"

FAILED_LOGIN_PATTERN = re.compile(r'(\S+) .*Failed login for user (\S+)')

THRESHOLD = 5

def parse_log(path):

counts = defaultdict(int)

with open(path) as f:

for line in f:

m = FAILED_LOGIN_PATTERN.search(line)

if m:

_, user = m.groups()

counts[user] += 1

return counts

def report(counts):

print(f"Пользователи, превысившие {THRESHOLD} неудачных входов:")

for user, cnt in counts.items():

if cnt >= THRESHOLD:

print(f"- {user}: {cnt}")

if __name__ == "__main__":

report(parse_log(LOG_FILE))

Оценка и управление угрозами

- Оценка рисков — критичные активы и уровень доступа.

- Мониторинг — SIEM, EDR, UBA.

- Политики и обучение — снижение неумышленных рисков.

- План реагирования — действия, коммуникация, пост-анализ.

- Аудит и тесты — регулярные проверки, pentest.

- Поведенческая аналитика — раннее обнаружение.

- Шифрование и контроль доступа — минимизация ущерба.

Лучшие практики смягчения

Формирование культуры безопасности

- Обучение, осведомлённость.

- Культура «говори, если видишь».

Многоуровневая защита

- Многофакторная аутентификация.

- RBAC и принцип наименьших привилегий.

- DLP-системы.

Мониторинг доступа

- Постоянный аудит логов.

- Автоматические оповещения.

Реагирование и восстановление

- Продуманный IR-план.

- Пост-инцидентный разбор.

Технологическая видимость

- ML/аналитика для выявления отклонений.

- Интеграция SIEM, EDR, UBA.

Заключение

Внутренние угрозы сложны из-за доверенного статуса инсайдеров. Для защиты необходим комплекс: технические средства, политики, мониторинг и обучение.

Мы рассмотрели:

- определения и виды инсайдеров;

- категории угроз;

- реальные кейсы;

- примеры кода на Bash и Python;

- шаги по оценке и управлению рисками;

- лучшие практики.

Комбинируя поведенческий и технический контроль, организации значительно снижают вероятность внутренних инцидентов. Непрерывная бдительность и обучение остаются ключевыми элементами успешной стратегии кибербезопасности.

Ссылки

- CISA: Insider Threat Mitigation

- CISA: Defining Insider Threats

- NIST SP 800-53

- SANS: Insider Threat Program Best Practices

- MITRE ATT&CK

Успехов в обеспечении безопасности!

🚀 ГОТОВЫ К ПОВЫШЕНИЮ УРОВНЯ?

Поднимите свою карьеру в кибербезопасности на новый уровень

Если вы нашли этот контент ценным, представьте, чего вы могли бы достичь с нашей комплексной 47-недельной элитной обучающей программой. Присоединяйтесь к более чем 1200 студентам, которые изменили свою карьеру с помощью техник Подразделения 8200.

97% Трудоустройство

Элитные техники Подразделения 8200

42 Практические лаборатории