ИИ в нерегулярной войне

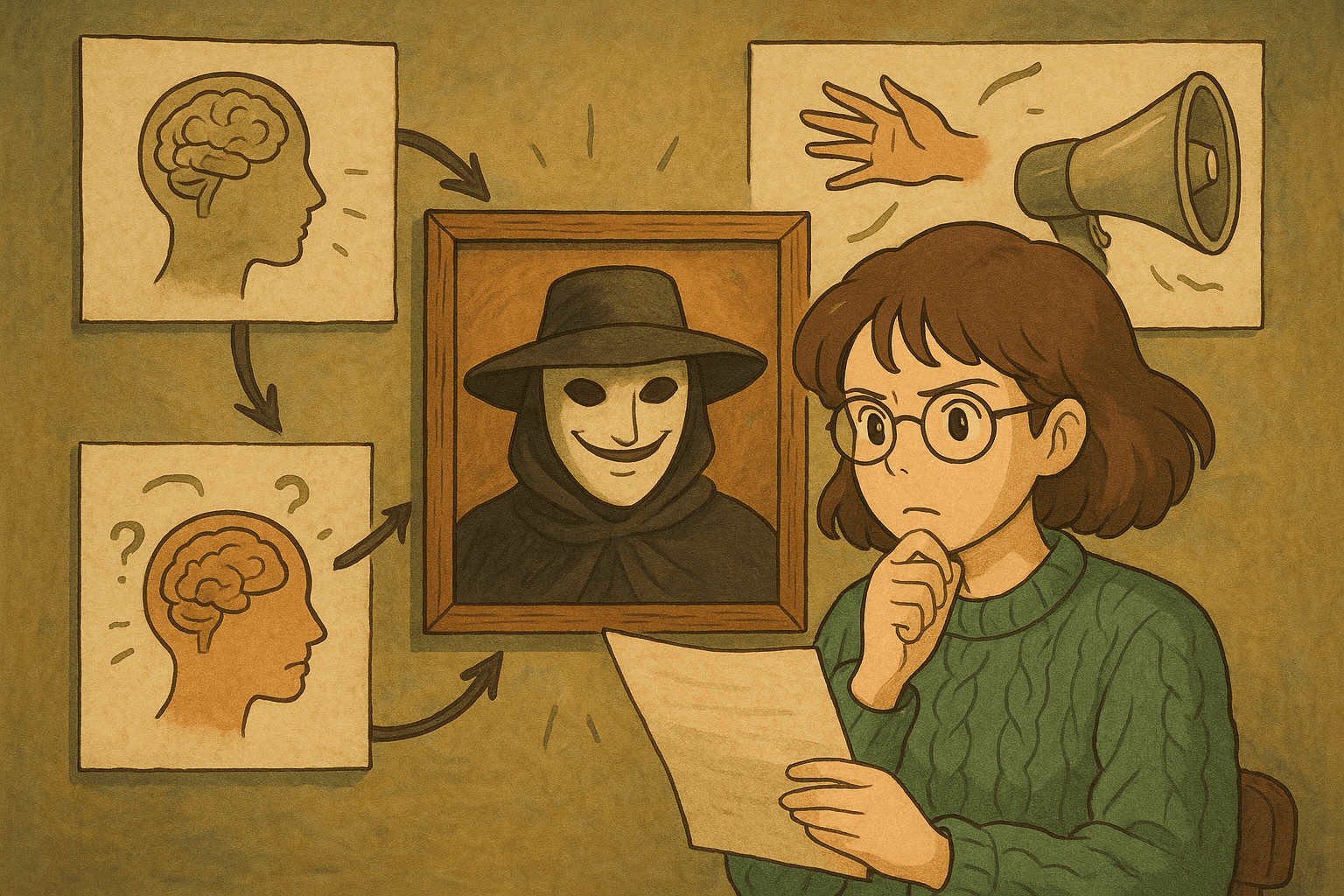

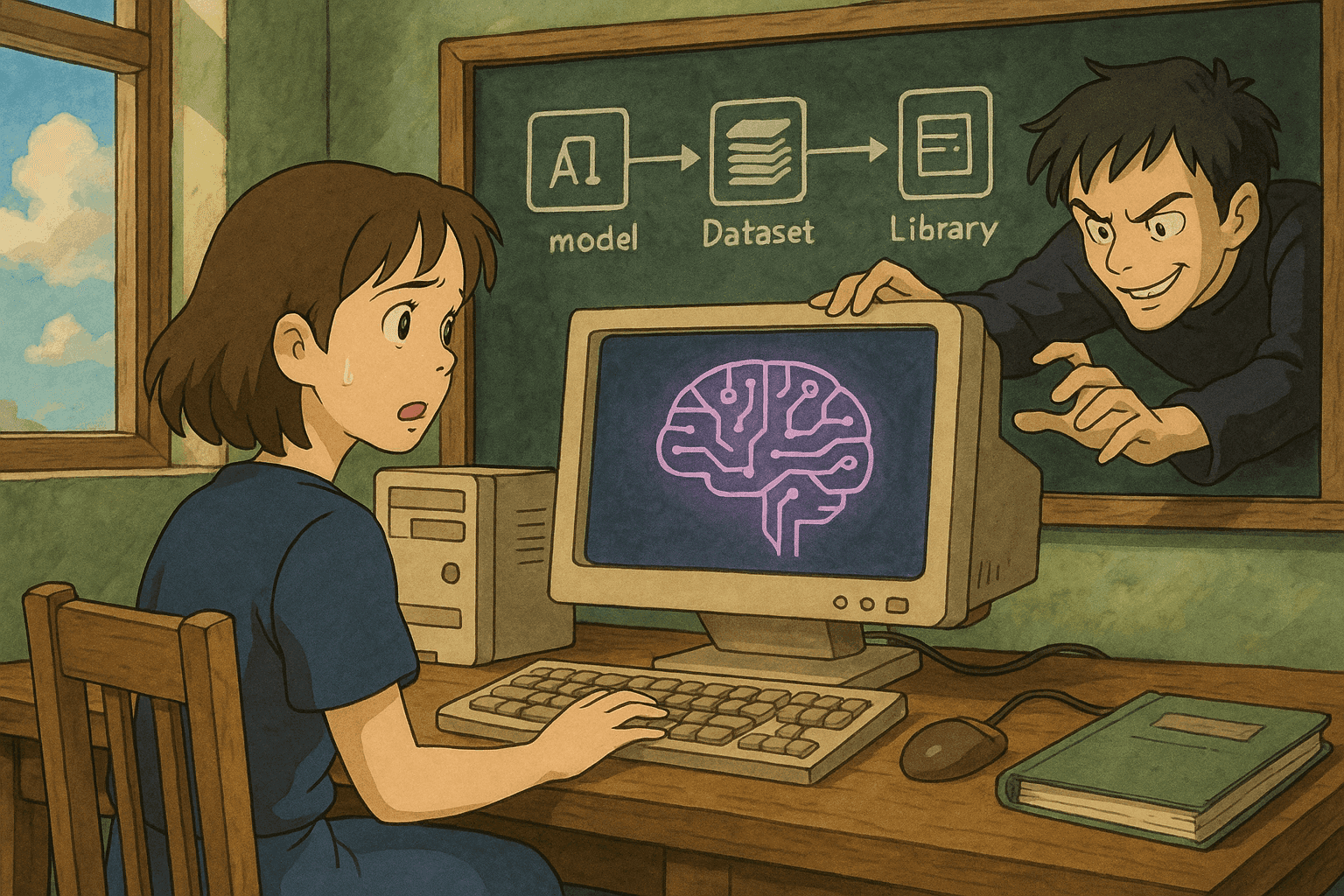

ИИ революционизирует нерегулярную войну, создавая дипфейки для военной дезинформации и манипулируя рынками. В статье рассказывается, как ИИ создает кампании по дезинформации, вызывает экономический саботаж и дистанционно формирует конфликты с высокой скоростью.