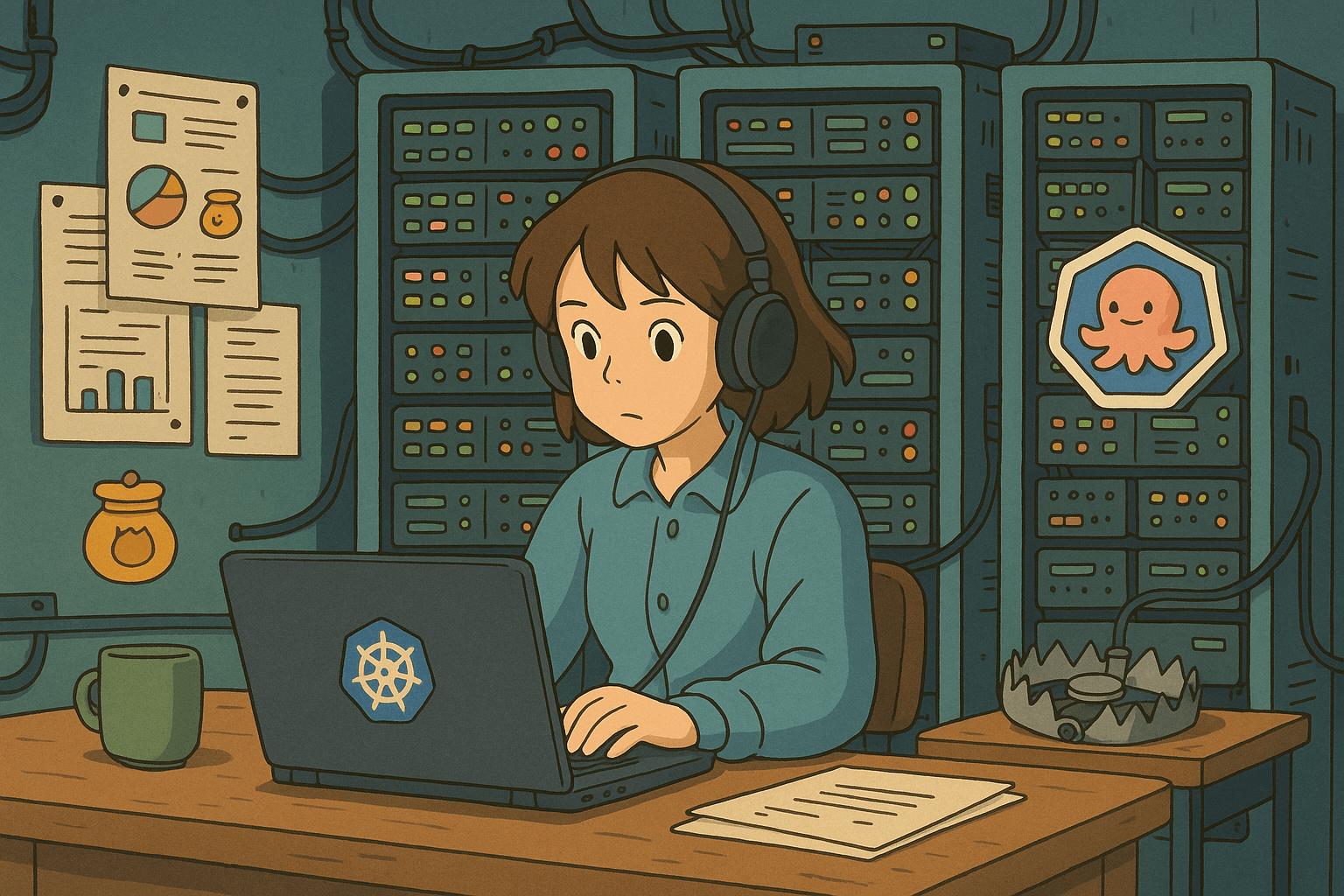

Koney

Koney — это фреймворк кибер-дезинформации, автоматизирующий ловушки в Kubernetes без доступа к исходному коду. Он применяет документы политики для выражения дезинформации как кода и масштабного развёртывания honeytokens и тактик в контейнеризованных средах.