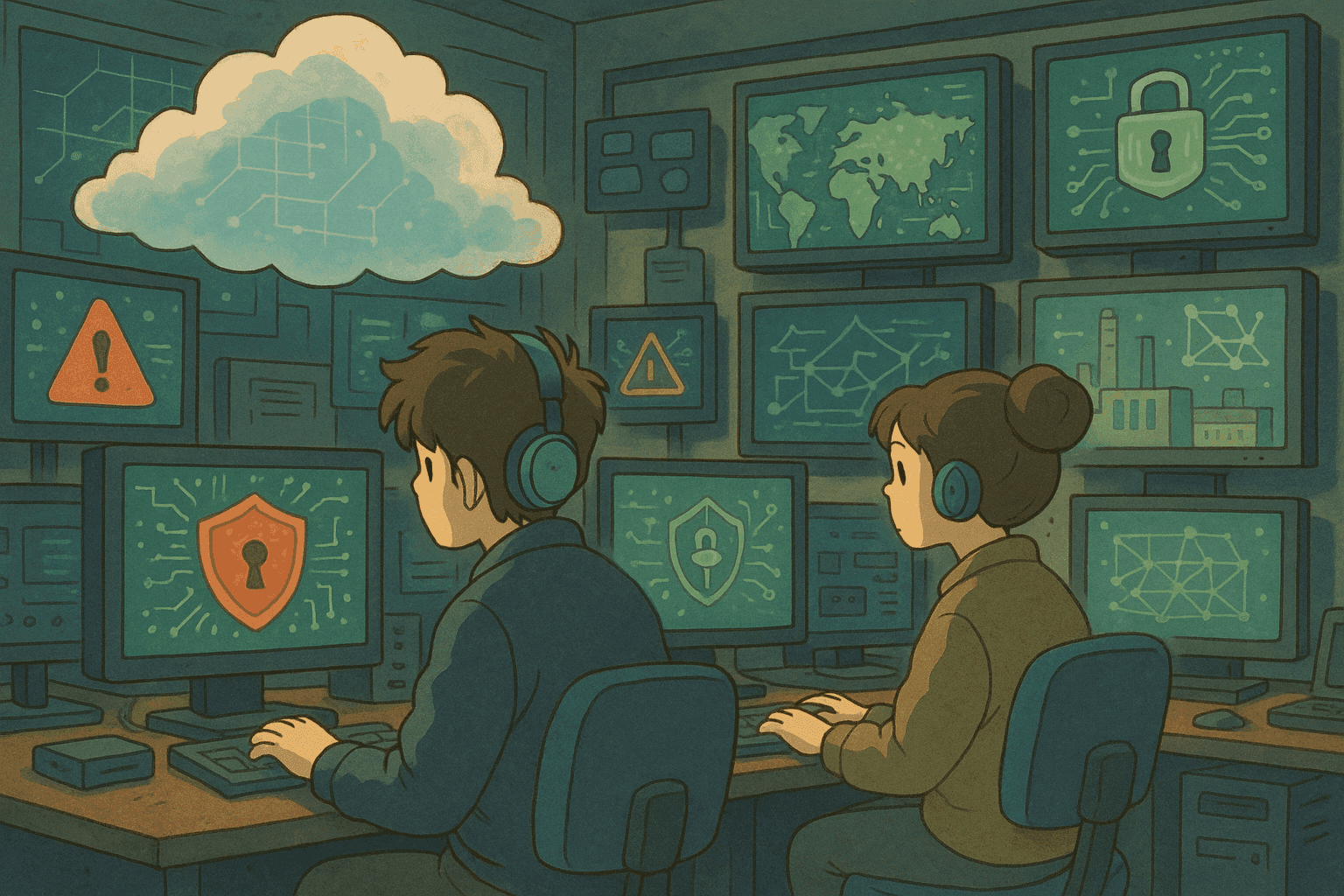

साइबर पॉलीगॉन और साइबर स्टॉर्म VI

साइबर पॉलीगॉन और साइबर स्टॉर्म VI प्रमुख साइबर सिमुलेशन अभ्यास हैं जो समन्वित हमलों के खिलाफ वैश्विक और राष्ट्रीय तैयारियों का परीक्षण करते हैं। दोनों का फोकस महत्वपूर्ण अवसंरचना की स्थिरता, सार्वजनिक-निजी सहयोग, और साइबर सुरक्षा प्रतिक्रिया रणनीतियों में सुधार पर है।